Table des matières

![]() Wednesday 29 April 2026 - Semaine 17 - Jour 119

Wednesday 29 April 2026 - Semaine 17 - Jour 119 ![]()

Bienvenue sur ce wiki qui a débuté en novembre 2014 dans le but de partager les infos, mon expérience et découvrir en quelques clics les principales composantes qui constituent l'Internet d'hier à aujourd'hui.

L'informatique doit rester libre, accessible à chacun, contribuer à améliorer les choses et ne pas enrichir uniquement des multinationales !

Les systèmes Linux & BSD répondent parfaitement aux besoins de tous car c'est une communauté basée avant tout vers un but commun et non sur l'individualité.

La partie concernant Linux est basée sur la distribution Débian ![]() qui est ce que l'on appel une distribution axée sur la stabilité.

qui est ce que l'on appel une distribution axée sur la stabilité.

Les systèmes BSD comme ☛ OpenBSD ![]() ☛ FreeBSD

☛ FreeBSD ![]() ☛ NetBSD

☛ NetBSD ![]() sont bien sûre de la partie.

sont bien sûre de la partie.

A partir de n'importe quelle page, cliquez sur Tux ![]() pour revenir à l'index.

pour revenir à l'index.

Pour infos allez plutôt voir Le pacte des GNU cela vous aidera à mieux comprendre certaines choses !

Dans tout, il n'y a jamais de problèmes mais que des solutions en attentes.

Si vous expliquez les choses compliquées avec des mots simples la complexité deviendra abordable à tous

Vous pouvez me contacter par ![]() NuXbSd#1705.

NuXbSd#1705.

Le Monde de l'Abeille

Linux

C'est quoi Linux ?

Pourquoi utiliser Linux ?

- Financier: pas de frais de License

- Système ouvert: permet l’accès au code source

- Stable: pas de plantage intempestif

- Sécurité: la FHS n'est pas sensible aux virus, mises à jour régulière

- Economique: permet de garder son matériel très longtemps par exemple 10 ans

- Philosophique: système communautaire, énormément de partages d'informations à profusion

- Bien d'autres avantages …

Qu'est-ce une distribution ?

- Kernel + ensemble de logiciels = une distribution Linux ou distribution GNU/Linux

- Si vous avez un smartphone sous Android, vous utilisez tous les jours Linux

Tutos

BSD Family

Un peu d'histoire

- Multics lancé en 1964, sortit en 1965.

- Unics - Unix le créateur depuis 1969.

- BSD Berkeley Software Distribution, le loboratoire de Unix depuis 1977.

- BSD Family Tree naquit de la scission de l'équipe BSD et BSD Family Tree vit le jour en 1993.

L'arbre Unics - Unix

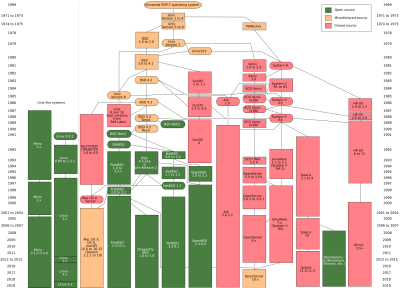

Les descendances de 4.3BSD

Et Linux dans tout ça ?

- Comparer BSD et Linux et se réveiller moins idiot que la veille.

Environnement & Programmation Web

- Environnement virtuel

- Script Client

- Script Serveur

- Technologies

- Unix

Autres Systèmes

Crypto Magna

Infos pratiques sur la sécurité informatique

Ayant une certaine expérience dans le domaine de la sécurité, on en revient toujours au même problèmes chez les gens, les mots de passe ! Ne dîtes pas que vous n'avez rien à cacher lorsque l'on vous demande si vous avez une certaine discipline en matière de mots de passe, dîtes plutôt que vous ne savez pas et vous partirez du bon pieds ! Je sais que changer ses mauvaises habitudes n'est pas facile mais lisez plutôt ceci et vous comprendrez beaucoup mieux le danger d'avoir des mots de passe faible !

- A propos de vos mots de passe ?

- un mot de passe s'identifie à une clé et un login une porte, vous n'aimeriez pas que la même clé ouvre plusieurs portes !

- marre de retenir des mots de passes augmentant avec le nombre de services ?

- marre de perdre vos mots de passe ?

- marre de recréer un nouveau mot de passe pour le perdre à nouveau ?

- marre d'avoir des fichiers à gauche et à droite ?

- peur de mettre vos mots de passe sur un Cloud (ce qu'il ne faut jamais faire) ?

- vous pensez réellement que vos mots de passe sont forts ?

- un mot de passe doit toujours être créé et se communiquer par une routinne informatique mais jamais par un humain !

Je vous invite à vous faire vote propre idée ☞ 30.000 MOTS DE PASSE CRACKÉS EN 5 MINUTES ! !!!

- Vos mots de passe répondent ils à ces critères de base ?

- ont ils minimum 32 caractères voir 64 caractères mélangés de majuscules, minuscules, caractères spéciaux ?

- sont ils unique pour un login/compte ?

- ont ils une date de péremption ?

- Conseils

- ne jamais mettre le même mot de passe pour des comptes différents !

- utilisez toujours un 2FA1) lorsque c'est possible !

- soulagez votre cerveau, ne retenez plus que un seul mot de passe en utilisant un générateur de mot de passe !

- changer vos mauvaises habitudes opter pour générateur de mots de passe comme KeePassXC

- Le WiFi

- toujours changer le mot de passe de votre FAI2)) par un plus complexe

- ne jamais transmettre le mot de passe à quiconque car il sera sur votre LAN et vous ne savez pas ce qu'il pourrait faire

- ne vous connectez jamais sur des WiFi Gratuit c'est là que vous risquez une attaque MITM3) !

- si votre AP4) vous demande votre mot de passe WiFi, vous êtes sans doute face à une attaque du style Rogue AP5) !

- vous ne mettez surtout pas le code

- vous débranchez votre AP

- si vous voyez encore l'identifiant réseaux de votre AP c'est que vous êtes en train de subir une attaque de type Rogue AP

- QR Code ne scannez pas à tout va !

- cela peut entraîner votre Smartphone à :

- vous diriger vers un WiFi gratuit pour permettre une attaque

- vous faire télécharger à votre insu un SpyWare

- lui faire exécuter tant de chose que vous ne soupçonnez même pas !

- Les mails

- c'est par là que les attaques sont les plus nombreuse !

- le but, vous faire allez par simple clic sur un faux site comme FaceBook et récupérer vos identifiants pour ensuite vous demander une rançon, c'est si facile à faire !

- faire du social Engeneering, c'est à dire vous soutirez des informations personnelles pour mieux vous cibler !

- Conseils

- ne divulguer jamais rien par mail même si cela vient de votre banque dîtes vous que soit c'est frauduleux, soit votre banque est hackée car les banques sont des cibles de choix et que par soucis de mauvaise publicité, celles-ci ne divulguent jamais un acte de piratage alors qu'elle sont dans l'obligation de le faire vu qu'elles doivent respecter les règles du RGPD !

- en parlant de banque, désactivez le payement sans contact de vos cartes de crédit, vous aurez moins de problèmes en cas de perte ou de vole !

- n'enregistrer JAMAIS votre carte de crédit sur un site car si celui-ci est hacké le hacker à tout en sa possession et c'est bingo pour lui et ciao pour vous !

- regarder toujours en détail l'adresse mail de la personne qui vous envoi un mail

- vérifier l'url (c'est à dire l'adresse du site se trouvant dans la barre du haut comme sur ce site qui est https://nuxbsd.duckdns.org ou nuxbsd.duckdns.org) car si on vous redirige ver un site comme https://fr-fr.facebOOk.com même si cela y ressemble comme deux gouttes d'eau cela n'a rien à voir avec https://fr-fr.facebook.com qui est le site originel !

- vous avez un doute, vous ne savez pas de qui vient le mail, supprimez le !

- Les sites de vente en ligne

- Prix trop attractif pour être vrai !

- Site fait avec WordPress !

- Pas d'adresse postal physique !

- Pas de possibilité de contacter une personne physique par téléphone !

- Demandez un payement par virement bancaire ou en liquide à la livraison

- Pas de réponse au mail !

- “Sortez vos Warnings”

- Renseignez-vous sur :

Et comment ça se passe dans la vraie vie ?

Comment savoir si mon adresse mail est compromise ? ☞ ☞ ';--have i been pwned ?

Vous voilà prévenu !

Dîtes-vous bien que la faille est souvent de votre faute et rarement celle de la machine !

A vous de prendre dés maintenant les bonnes dispositions !

Résolveurs DNS publics

- Google : 8.8.4.4 & 8.8.8.8

- Cloudflare : 1.1.1.1 & 1.0.0.1

- OpenDNS : 208.67.222.222 & 208.67.220.220 – 208.67.222.220 & 208.67.220.222 – 208.67.222.123 & 208.67.220.123

- CyberGhost : 38.132.106.139 & 194.187.251.67

- Quad9 : 9.9.9.9 & 149.112.112.112

- OpenNIC DNS : 192.71.245.208 & 94.247.43.254

- DNS.Watch : 84.200.69.80 & 84.200.70.40

- Yandex DNS : 77.88.8.88 & 77.88.8.2